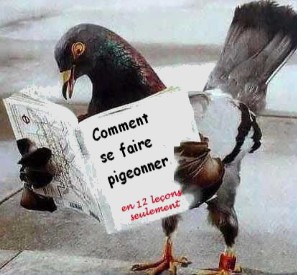

Arnaques sur Internet

Les arnaques par email portent le nom de sproofing, phishing et autres termes déplaisants, mais la plus incroyable et pourtant la plus dévastatrice se base sur le très vieux principe de la lettre de Jérusalem.

Le transfert de fond, variante de la lettre de Jérusalem

Vous recevez un email vous invitant faire transitez des fonds sur votre compte, pour aider un étranger, africain le plus souvent, qui ne peut le faire pour telle ou telle raison. Au départ cela ne vous coûte presque rien, quelques centaines d’euros, et on vous accorder généreusement un pourcentage qui se chiffre en millions d’euros.

Le fait que cet email soit envoyé à des millions d’exemplaire ne rébute pas le pigeon-candidat, apparemment car aussi étonnant que cela paraisse, ce type d’arnaque fait chiffre d’affaire annuel en milliards de dollars!

Le scénario de l’arnaque de la lettre de Jérusalem par email.

L’hameçonnage ou phishing

Vérifier votre compte? ou vérifier vos données?.

Vous recevez un e-mail provenant de votre banque – et l’adresse e-mail ainsi que la présentation de la page sont bien ceux de la banque en question – vous demandant de vérifier votre compte à défaut de quoi vous serez bientôt radié!!!

En fait, aucun établissement financier ne vous demandera jamais de vérifier votre compte, vos codes, le code de votre carte bancaire… Ni de les changer… Il s’agit toujours d’escroquerie visant à recueillir vos codes secrets.

Et l’adresse du lien sur lequel vous êtes invité à cliquer n’est pas le site de la banque, même s’il lui ressemble.

Le lien est simulé par utilisation de sous-répertoires.

Par exemple.

http://banquexyz.com.344.22.333.444

n’est pas le site banquexyz.com mais l’adresse IP 344.22.333.444 d’un serveur sur lequel on a créé le sous-répertoire banquexyz.com. De même:

...www.banquexyz.com/diversrépertoiresetfichiers.htmlSi on développe on verra plutôt:

http://sitexyz.com/www.banquexyz.com/diversrépertoiresetfichiers.html

ou banquexyz.com est en fait un sous-répertoire du site pirate.

Noter que la version 7 de Internet Explorer ou la version 2 de Firefox disposent d’un filtre anti-phising, qu’il faut activer.

Exemple de phising

On vous demande de mettre à jour votre compte paypal, mais l’URL cache en fait un site différent, qui reprend le look de Paypal et n’a pas d’autre but que de récupérer vos code.

Quand on place la souris sur le lien, l’URL réelle appraît en bas dans la barre d’état du navigateur.

Le drive-by pharming

C’est une méthode élaborée de phishing. Elle consiste pour un code malicieux contenu dans les pages web visitées à tenter d’accéder au routeur (intégré aux boitiers ADSL) pour modifier le serveur DNS et le remplacer par un serveur pirate qui va associer les noms de domaines non pas aux adresses IP des sites des authentiques mais aux adresses IP de sites crapuleux.

Pour que cela soit possible, il faut que le virus trouve le login et le mot de passe permettant de configurer le routeur. Il arrive souvent que ceux-ci soient founis en série par le fournisseur.

La meilleur protection est donc le changement d’identifiant et du mot de passe.

Le sproofing

Cela consiste à usurper votre adresse e-mail, soit pour envoyer des messages publicitaires en masse, ou pour extorquer de l’argent.

Un message d’alerte du site Monster, victime de sproofing.

La slamming

Un registrar vous envoie une demande de renouvellement du nom de domaine que vous avez déposé chez un autre registrar, à défaut de quoi vous perdrez les droits sur ce domaine, ce qui en fait est faux.

La réplique est la même qu’avec les autres formes d’escroqueries, il suffit de ne pas y répondre.

E-mail après site de rencontre

De nombreuses personnes rencontrent une fille sur internet, dont ils reçoivent une photo (mais qui est inaccessible par webcam), qui la montrent très désirable, et quelquefois même une photocopie de passeport.

Puis la personne leur demande de l’argent pour payer son voyage, ou autre chose.

Dans une autre variante elle annonce qu’elle vient vous voir puis vous recevez un email d’un soi-disant douanier vous informant qu’elle a été bloquée à l’aéroport pour telle ou telle infraction, qu’elle risque plusieurs mois de prison, si vous ne payez pas pour elle une amende…

Liens utiles

- Mieux connaître un scammeur. Il n'est pas différent de ses victimes. (Anglais).